您的位置:首页 → 安卓游戏 → 动作闯关 → 小黄鸟抓包软件(HttpCanary)手机版

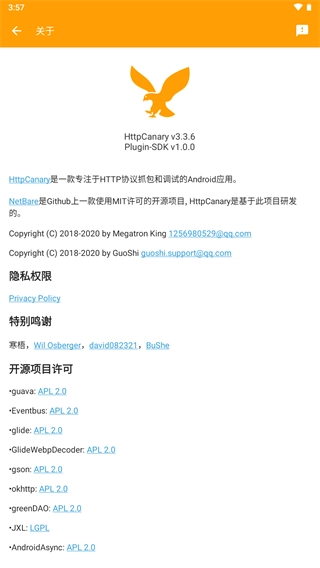

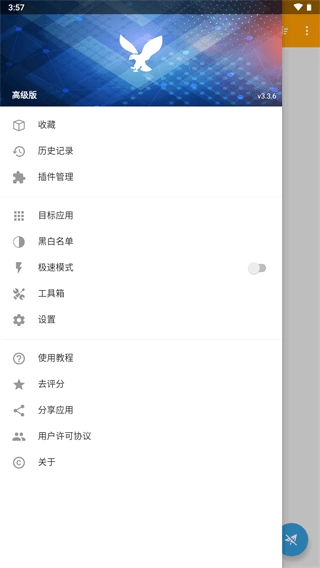

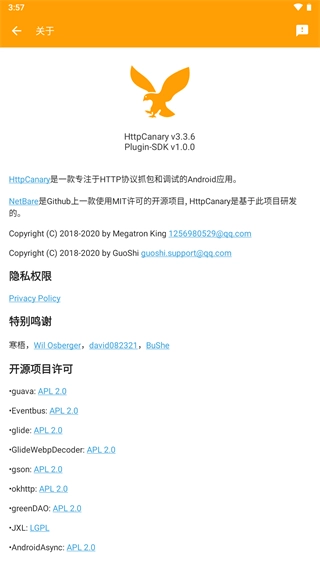

《小黄鸟抓包软件(HttpCanary)》是一款备受平台推崇的网络API接口调试与分析工具,凭借强大的功能和简便的操作,深受技术达人喜爱,堪称最牛的抓包工具之一。借助它,用户能轻松捕获并分析移动设备上的网络数据,为开发者和网络工程师的网络调试、接口分析及安全性评估提供助力。它的使用体验十分出色,快来试试吧。

1、如果您有分析移动端应用流量的需求,必须在移动端CA根证书,我们已经在Reqable中了Android和iOS证书的指引。

重要须知

如果您使用电脑端App进行流量分析,请电脑端的CA根证书到移动端设备;如果您使用移动端App直接进行流量分析,请移动端的CA根证书到移动端设备。

Reqable给每台设备生成的CA根证书均不相同。如果您希望所有设备共用同一个CA根证书,可以导出.p12格式证书后再在其他设备上导入。

信息

小技巧:移动端App初始化选择协同模式并扫码连接电脑后,会自动同步电脑端的CA根证书到当前移动端设备,此时两台设备的CA根证书为同一个。

Android

Android证书分为两种:用户证书和系统证书。用户目录不需要权限即可添加和删除CA证书,系统目录需要Root权限才可以添加和删除CA证书。

Reqable要求用户事先在电脑上安装好ADB工具,它会通过ADB工具来检查连接到电脑的Android设备的证书状态,具体涵盖系统证书状态与用户证书状态。

关于ADB工具

Android Debug Bridge(简称ADB)是Google推出的Android设备连接工具,可从Android开发者处获取,完成相关操作后,配置好ANDROID_HOME与PATH环境变量,重启Reqable就能使用了。

系统证书

无论设备是否经过Root处理,Reqable都能检测系统证书的状态。不过,只有Root后的设备,Reqable才支持一键证书功能(该功能适用于Android 5.0至15系统)。

如果已经了系统证书,可以跳过下一步用户证书的。

用户证书

用户证书需要用户手动进行,在端打开设置进行如下步骤的操作:

设置-> 安全 -> 加密与凭据 -> 证书 -> CA证书,选择导出的证书并(需要用户授权验证)。

注意,Reqable无法检测到非Root设备的用户证书状态,会一直显示未知证书状态。

在Android 7.0及以上版本的设备上,完用户证书后还需要开发者在项目中进行额外配置来信任用户证书。

警告

这种方式只对Android Native应用有效,基于Flutter的应用无效。

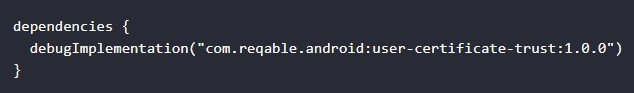

方式一:build.gradle中配置依赖(推荐)

按照以上配置,Debug包将自动集成网络安全配置文件,如果无法连接到Maven中央仓库,请按照方式二的指引手动创建并配置网络安全文件。

方式二:手动创建网络安全文件

新建文件 res/xml/network_security_config.xml

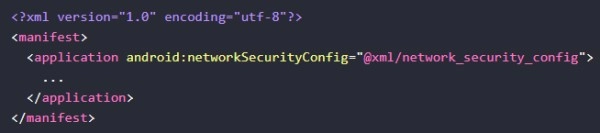

配置到 AndroidManifest.xml

注意:请在发行版本中移除此配置,更多有关网络安全配置文件资料,请参考:Android开发文档。

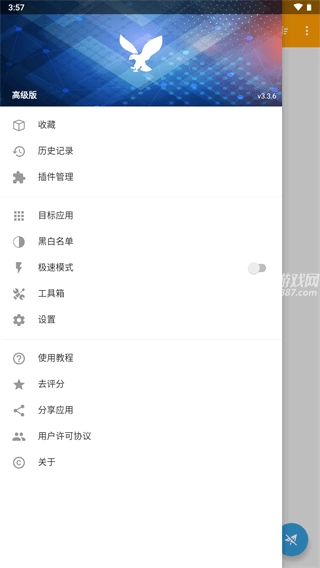

一、配置VPN

操作说明:

HttpCanary使用VPN作为MITM(中间人)来抓取网络数据包,所以必须启用VPN功能。

操作步骤:

在配置VPN的弹框中点击“确定”即可。

注意事项:

部分配置VPN可能会失败,请重启后再试。

由于系统限制,只能同时使用一个VPN服务,所以开启HttpCanary抓包时无法使用其它VPN联网。

二、根证书

操作说明:

HttpCanary采用中间人(MITM)技术来捕获网络数据包,鉴于HTTPS协议通过SSL/TLS握手实现加密,需借助HttpCanary根证书完成解密操作。若未安装HttpCanary根证书,则无法捕获SSL/TLS加密的数据包。

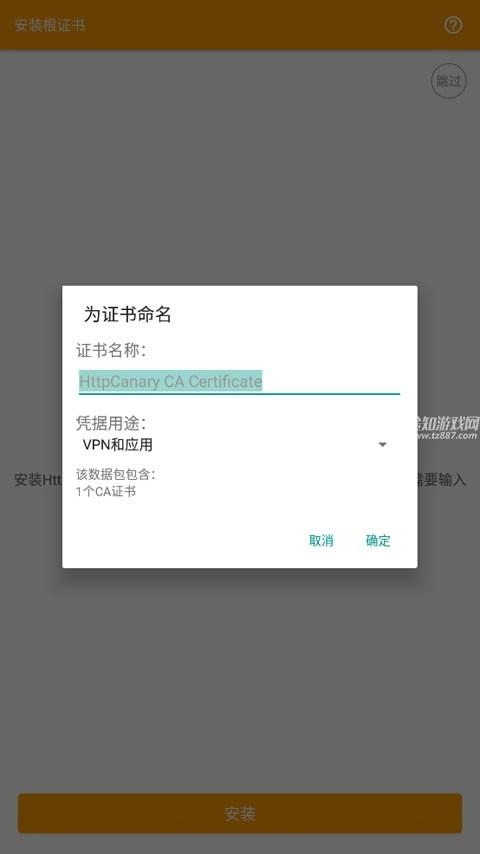

操作步骤:

1、由于系统限制,证书时,必须输入锁屏图案或密码。如果尚未设置锁屏图案或密码,需要先给设置锁屏图案或密码。

2、请使用默认的证书名称,凭据用途必须选择VPN和应用(默认),然后点击确定。

3、根证书成功后,可以在系统的设置->加密与凭据->信任的凭据->用户页面中进行查看和管理。

注意事项:

如果设备系统语言是从右向左书写,请将系统语言设置成英语,否则会出现无法的问题(已知的系统BuG)。

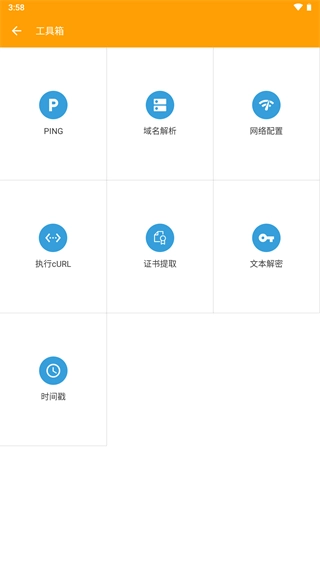

三、将HttpCanary根证书添加至系统cA目录

操作说明:

从Android 7.0版本起,系统不再信任用户自行安装的证书,这可能引发无法抓取SSL/TLS加密数据包或设备无网络等异常情况。所以,需要把HttpCanary的根证书添加到系统CA目录中,而该操作必须在已Root的设备上执行。

操作步骤:

1、导出。o格式的已HttpCanary证书文件,此文件可以

你可以在/data/misc/user/0/cacerts-added/目录下查找(若存在多个文件,需自行依据时间进行区分);另外,也能在HttpCanary的根证书设置里将其导出至SD存储卡。

2、将。0格式文件(勿改名),导入到系统CA目录/system/etc/security/cacerts/下。

方式1:使用adb命令进行复制导入,\'\'为具体证书文件名。

方式2:使用MT管理器等可以操作系统文件的应用进行复制。

3、添加成功后,可以在系统的设置-→加密与凭据->信任的凭据->系统页面中找到添加的HttpCanary证书。

注意事项:

此操作需要在Root设备上进行。

7.0以下设备无需配置此项,系统默认信任用户证书。

升级系统可能会将添加的证书文件删除,请检查后重新导入。

四、抓包

点击右下角的按钮开始进行抓包操作。

小黄鸟抓包软件(HttpCanary)能够对移动设备上的HTTP与HTTPS数据进行实时捕获,用户可即时查看网络请求和响应的详细内容,像请求头、参数、响应数据等信息都包含在内。

根据需求设置过滤条件,只显示特定条件下的网络请求,同时提供强大的搜索功能,方便用户快速定位目标数据。

提供接口模拟和修改功能,用户可以修改请求参数、重发请求,甚至模拟不同的请求场景,方便进行接口调试和应用程序优化。

小黄鸟抓包软件(HttpCanary)能够解密HTTPS流量,使用户能够查看加密通信中的数据,有助于进行安全性评估和调试工作。

提供实时的图表展示网络请求的统计信息,包括请求时间、数据大小等,帮助用户直观地了解网络性能和应用程序的行为。

设计简洁直观,操作界面清晰易懂,使用户无需复杂的设置和操作即可轻松完成抓包和分析工作。

小黄鸟抓包软件(HttpCanary)支持平台,兼容性强,可以在各种设备上稳定运行,满足用户在不同设备上的需求。

提供了丰富的功能,涵盖了抓包、分析、模拟、修改等多种操作,适用于各种网络调试和安全评估场景。

发布更新版本,修复bug、增加新功能,保持软件的稳定性和功能的持续完善,满足用户不断增长的需求。

HttpCanary(小黄鸟抓包软件)凭借强大的功能、稳定的性能与友好的用户体验,成为抓包领域的“神器”。开发者、网络工程师、安全研究人员等各类用户,都能借助它轻松开展网络调试、接口分析、安全评估等工作。

查看

查看

查看

查看

查看

查看

角色扮演 115.7MB

角色扮演 156.5MB

角色扮演 167.0MB